本指南面向希望为其 ChatGPT Enterprise 工作区配置 Codex 的管理员。

你可以把这页当作逐步部署指南来使用。关于更详细的策略、配置、自动化与监控说明,请参见这些关联页面:认证、智能体审批与安全、访问令牌、托管配置和治理与可观测性。

企业级安全与隐私

Codex 支持 ChatGPT Enterprise 的安全能力,包括:

- 企业数据不用于训练

- Codex App、CLI 和 IDE 扩展支持零数据保留(Zero Data Retention,ZDR),代码保留在开发者环境中

- 数据驻留与保留策略遵循 ChatGPT Enterprise 规则

- 细粒度用户访问控制

- 静态数据加密(AES-256)与传输中加密(TLS 1.2+)

- 通过 ChatGPT Compliance API 提供审计日志

关于安全控制与运行时保护,请参见 智能体审批与安全。关于数据保留的更多细节,请参见 零数据保留(Zero Data Retention,ZDR)。更广泛的企业安全概览请参见 Codex 安全白皮书。

前置条件:明确负责人和推进方案

在推进 Codex 落地时,不同团队成员通常会分别负责接入工作的不同部分。建议至少明确以下几类负责人:

- ChatGPT Enterprise 工作区负责人:负责在工作区中开启和配置 Codex 相关设置

- 安全负责人:负责确定 Codex 的权限与安全控制方式

- 数据分析负责人:负责把分析与合规 API 接入你的数据流水线

同时,明确你准备使用哪些 Codex 表面:

- Codex 本地:包括 Codex App、CLI 和 IDE 扩展。智能体运行在开发者电脑上的沙箱中。

- Codex 云端:包括托管的 Codex 功能,例如 Codex 云端、iOS、代码评审,以及由 Slack 集成 或 Linear 集成 创建的任务。智能体运行在托管容器中,并与你的代码库交互。

- 两者都启用:同时使用 Codex 本地和 Codex 云端。

你可以只启用 Codex 本地、只启用 Codex 云端,或两者都启用,并通过工作区设置与基于角色的访问控制(RBAC)管理访问权限。

第 1 步:在工作区中启用 Codex

你可以在 ChatGPT Enterprise 的工作区设置中配置 Codex 的访问权限。

进入工作区设置 > 设置与权限(Workspace Settings > Settings and Permissions)。

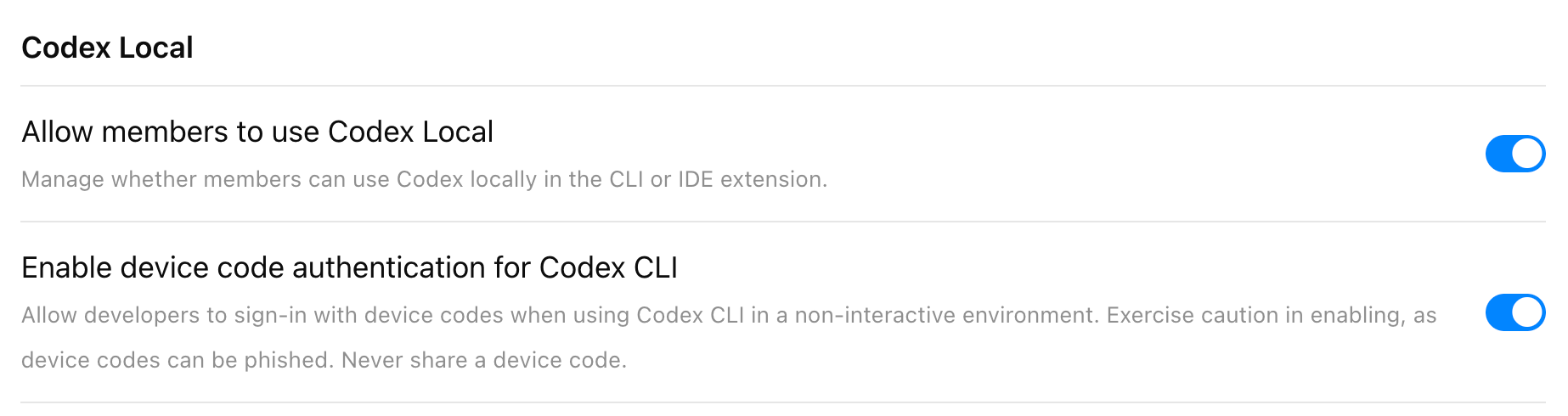

Codex 本地

打开 允许成员使用 Codex 本地(Allow members to use Codex Local)。

启用后,具备权限的用户就可以使用 Codex App、CLI 和 IDE 扩展。

如果成员需要程序化的 Codex 本地工作流,也请打开 允许成员使用 Codex 访问令牌(Allow members to use Codex access tokens),或通过自定义角色授予访问令牌权限。设置和权限细节请参见访问令牌。

如果 Codex 本地(Codex Local)开关关闭,尝试使用 Codex App、CLI 或 IDE 的用户会看到以下错误:

403 - Unauthorized. Contact your ChatGPT administrator for access.为 Codex CLI 启用设备码(device code)认证

允许开发者在非交互环境中,例如远程开发机,使用 Codex CLI 时通过设备码登录。更多细节请参见认证。

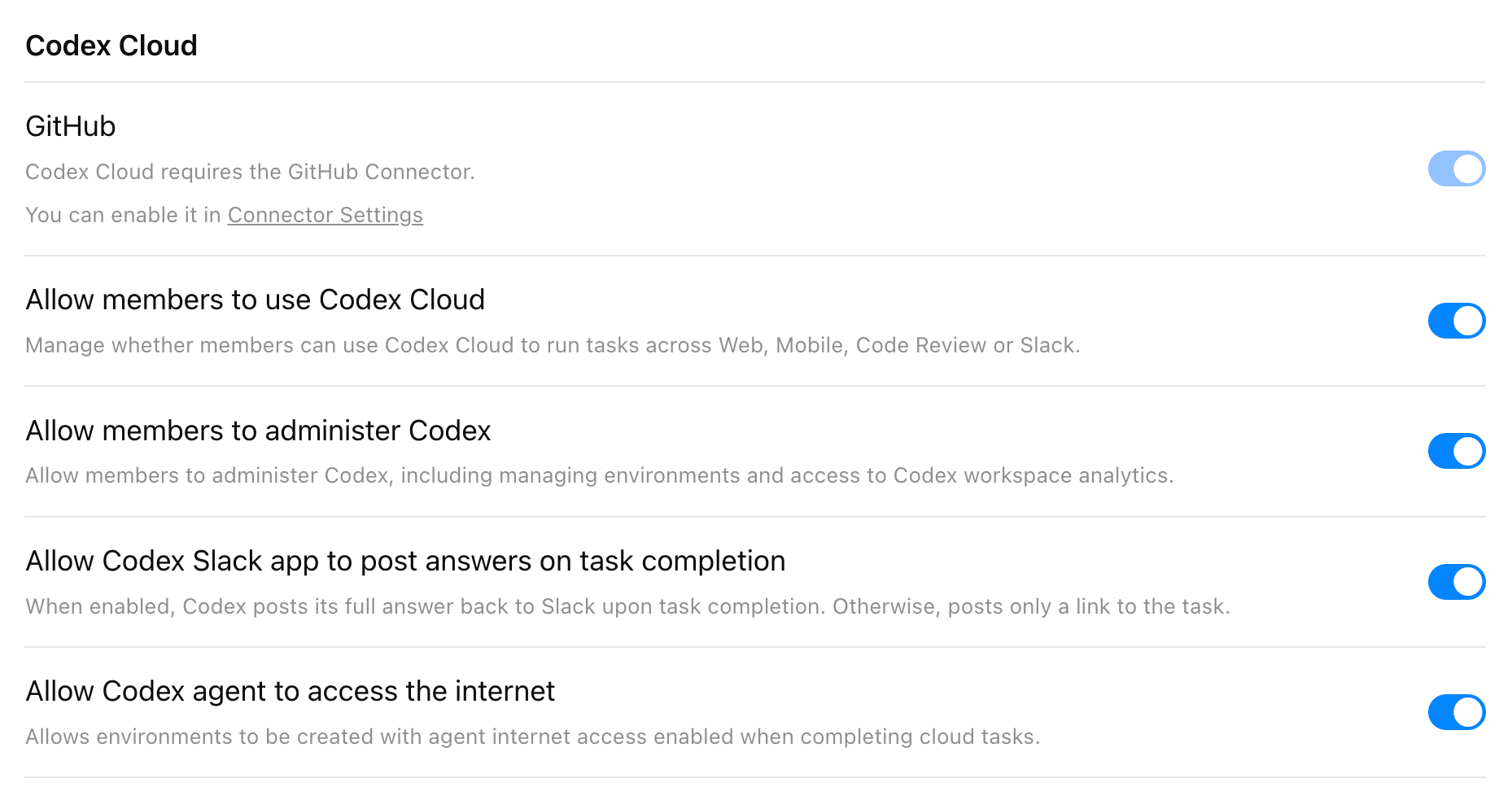

Codex 云端

前置条件

Codex 云端要求使用 GitHub(云托管)仓库。如果你的代码库部署在本地机房或不在 GitHub 上,你可以使用 Codex SDK 在自己的基础设施上构建类似工作流。

在工作区设置中启用 Codex 云端

先在工作区设置 > 设置与权限(Workspace Settings > Settings and Permissions)的 Codex 部分打开 ChatGPT GitHub Connector。

要为工作区启用 Codex 云端,请打开“允许成员使用 Codex 云端”(Allow members to use Codex Cloud)。启用后,用户可以直接从 ChatGPT 左侧导航进入 Codex。

注意,Codex 出现在 ChatGPT 中可能最多需要 10 分钟。

启用 Codex Slack 应用,使任务完成时回发答案

当任务完成时,Codex 可以把完整答案回发到 Slack。否则,Codex 只会发送任务链接。

更多说明请参见 Codex in Slack。

允许 Codex 智能体访问互联网

默认情况下,Codex 云端智能体在运行时没有互联网访问能力,以帮助降低提示词注入等安全风险。

这个设置允许用户:

- 使用常见软件依赖域名的允许列表

- 增加自定义域名和受信任站点

- 指定允许的 HTTP 方法

关于互联网访问的安全影响和运行时控制,请参见 智能体审批与安全。

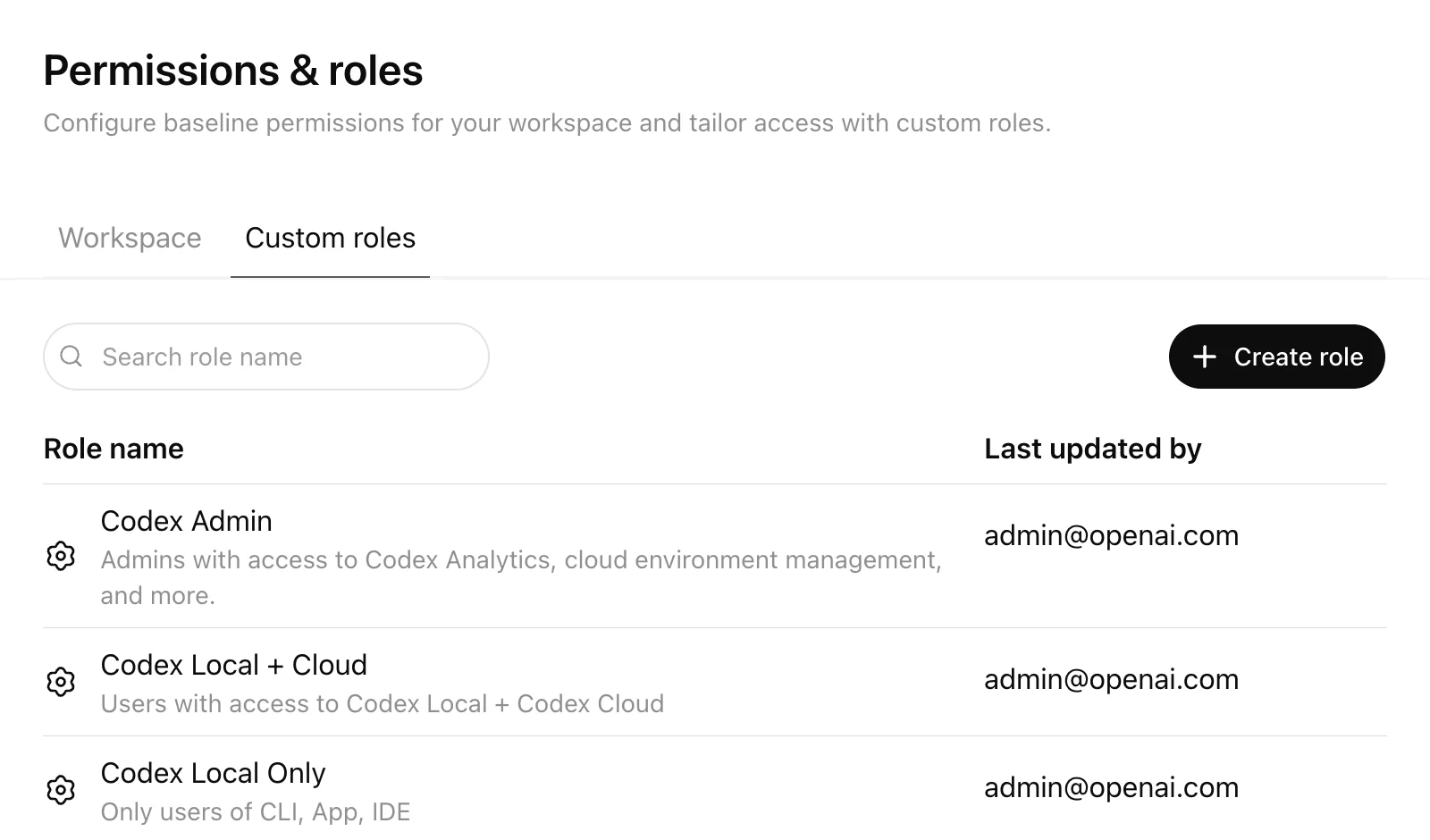

第 2 步:设置自定义角色(RBAC)

使用 RBAC 控制对 Codex 本地和 Codex 云端的细粒度访问权限。

RBAC 能做什么

工作区所有者可以在 ChatGPT 管理后台中使用 RBAC:

- 为未分配任何自定义角色的用户设置默认角色

- 创建带细粒度权限的自定义角色

- 将一个或多个自定义角色分配给 Groups(用户组)

- 通过 SCIM 自动把用户同步到 Groups

- 在 Custom Roles(自定义角色)标签页中集中管理角色

一个用户可以继承多个角色,最终权限会取这些角色中最宽松、最不受限的一侧。

创建 Codex Admin 组

建议设置一个专门的 “Codex Admin” 组,而不是把 Codex 管理权限广泛授予大量用户。

“允许成员管理 Codex”(Allow members to administer Codex)开关会授予 Codex Admin 角色。Codex Admin 可以:

- 查看 Codex 的工作区分析

- 打开 Codex 的 策略页面(Policies page),管理云端托管的

requirements.toml策略 - 把这些托管策略分配给用户组,或配置默认回退策略

- 管理 Codex 云端环境,包括编辑和删除环境

这个角色适合少量负责 Codex 推广、策略管理和治理的管理员。普通 Codex 用户不需要这个角色。即使没有启用 Codex 云端,你也可以打开这个开关。

推荐的逐步部署方式:

- 创建一个 “Codex Users” 组,给需要使用 Codex 的人员

- 再创建一个独立的 “Codex Admin” 组,给少量需要管理 Codex 设置与策略的人

- 仅将启用了 Allow members to administer Codex(允许成员管理 Codex) 的自定义角色分配给 “Codex Admin” 组

- 将 “Codex Admin” 组成员限制为工作区所有者,或指定的平台、IT 和治理负责人

- 如果你使用 SCIM,请让 “Codex Admin” 组由你的身份提供方维护,这样成员变更可审计且集中管理

这种分离有助于在保持分析、环境管理和策略部署仅由可信管理员执行的同时,顺利推动 Codex 推广。关于 RBAC 细节与完整权限模型,请参见 OpenAI RBAC 帮助中心文章。

第 3 步:配置 Codex 本地 requirements

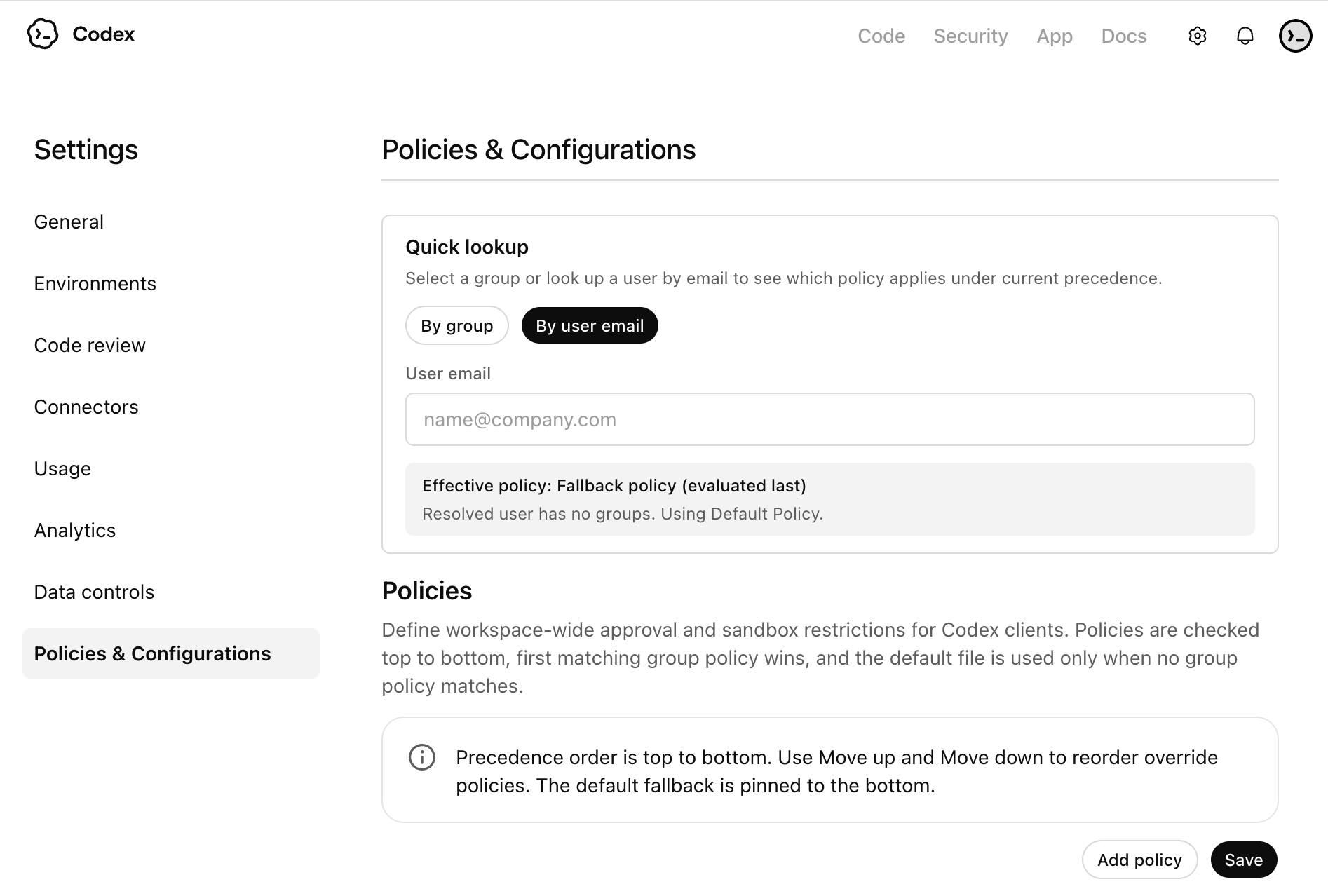

Codex Admin 可以在 Codex 的 策略页面(Policies page) 中部署管理员强制执行的 requirements.toml 策略。

当你希望先为不同用户组施加不同的本地 Codex 约束,而不是先把设备级文件发到每台机器上时,就应使用这个页面。这里的托管策略使用的正是托管配置中所述的 requirements.toml 格式,因此你可以定义允许的审批策略、沙箱模式、Web 搜索行为、网络访问要求、MCP server 允许列表、功能开关固定值,以及更严格的命令规则。若要禁用 Browser Use(浏览器操作)、app 内浏览器或 Computer Use(计算机操作),请参见固定功能开关。

推荐设置方式:

- 先为大多数用户创建一套基线策略,只在确有必要时再创建更严格或更宽松的变体。

- 将每条托管策略分配给特定用户组,并为其他用户配置默认回退策略。

- 仔细安排组规则顺序。如果同一用户命中多条组规则,只会应用第一条命中规则。

- 把每份策略视作该用户组的完整配置档案。Codex 不会从后续命中的组规则中补齐缺失字段。

这些云端托管策略会作用于使用 ChatGPT 登录的所有 Codex 本地使用端,包括 Codex App、CLI 和 IDE 扩展。

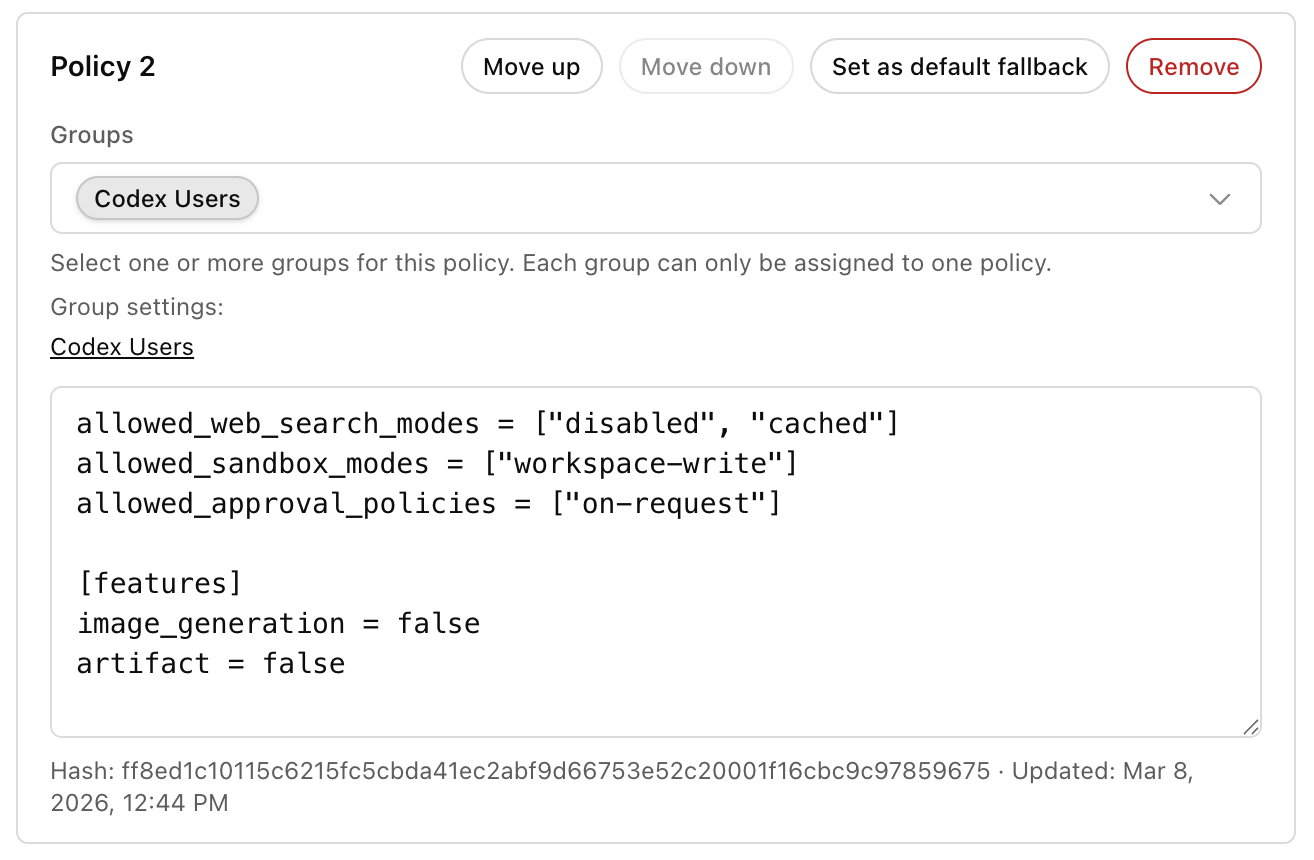

requirements.toml 策略示例

使用云端托管的 requirements.toml 策略为每个用户组施加你想要的护栏。下面这些片段只是可调整的示例,并非必需配置。

示例:为标准本地部署限制 Web 搜索、沙箱模式和审批:

allowed_web_search_modes = ["disabled", "cached"]

allowed_sandbox_modes = ["workspace-write"]

allowed_approval_policies = ["on-request"]示例:禁用 Browser Use、app 内浏览器和 Computer Use:

[features]

browser_use = false

in_app_browser = false

computer_use = false示例:定义管理员拥有的网络要求:

experimental_network.enabled = true

experimental_network.dangerously_allow_all_unix_sockets = true

experimental_network.allow_local_binding = true

experimental_network.allowed_domains = [

"api.openai.com",

"*.example.com",

]

experimental_network.denied_domains = [

"blocked.example.com",

"*.exfil.example.com",

]示例:当你希望管理员阻止或门控某些特定命令时,加入更严格的命令规则:

[rules]

prefix_rules = [

{ pattern = [{ token = "git" }, { any_of = ["push", "commit"] }], decision = "prompt", justification = "Require review before mutating remote history." },

]你可以单独使用任一示例,也可以将它们合并到同一份面向某个用户组的托管策略中。关于精确键名、优先级以及更多示例,请参见托管配置和智能体审批与安全。

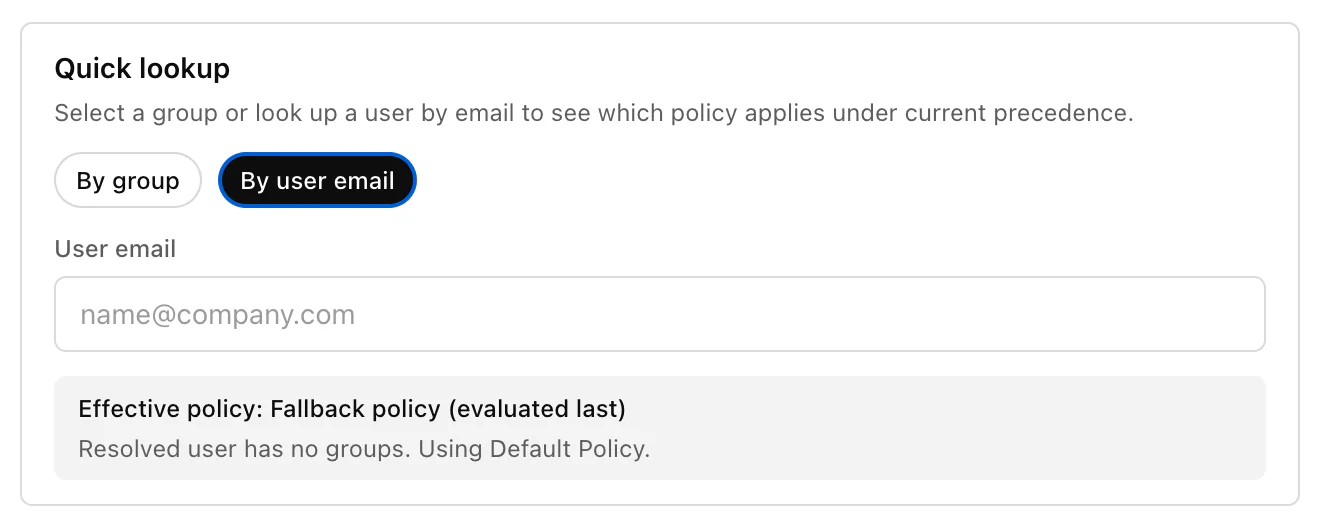

检查用户策略

使用流程末尾的策略查询工具(policy lookup),确认某个用户实际命中了哪一条托管策略。你可以按组查看,也可以直接输入用户邮箱来检查策略分配结果。

如果你计划限制本地客户端的登录方式或工作区,请参见认证中的管理员管理型认证限制。

第 4 步:通过团队配置(Team Config)统一本地配置

如果团队希望在整个组织中标准化 Codex,可以使用团队配置来共享默认值、规则和技能,而不必在每一台本地环境里重复配置。

你可以把团队配置提交到仓库中的 .codex 目录下。当用户打开该仓库时,Codex 会自动读取这份团队配置。

建议先从流量最高、团队最常使用 Codex 的仓库开始启用团队配置,这样可以尽快在关键位置获得一致行为。

| 类型 | 路径 | 用途 |

|---|---|---|

| 基础配置 | config.toml |

设置沙箱模式、审批、模型、推理强度等默认值 |

| 规则 | rules/ |

控制 Codex 可以在沙箱之外运行哪些命令 |

| 技能 | skills/ |

为团队提供共享技能 |

关于位置和优先级,请参见基础配置。

第 5 步:配置 Codex 云端使用方式(如果已启用)

这一步介绍的是在打开 Codex 云端工作区开关之后,如何完成仓库与环境配置。

将 Codex 云端连接到仓库

- 打开 Codex,选择 Get started(开始使用)

- 如果你尚未将 GitHub 连接到 ChatGPT,请选择 Connect to GitHub(连接到 GitHub)

- 安装或连接 ChatGPT GitHub Connector

- 为 ChatGPT Connector 选择安装目标,通常是你的主组织

- 允许你希望连接到 Codex 的仓库

更多信息请参见云端环境。

Codex 会为每次操作使用短生命周期、最小权限的 GitHub App 安装令牌,并遵循用户现有的 GitHub 仓库权限和分支保护规则。

配置出口 IP 地址

如果你的 GitHub 组织会控制应用连接时使用的 IP 地址,请确保把这些出口 IP 范围加入允许列表。

这些 IP 范围可能发生变化。建议自动化检查并根据最新值更新允许列表。

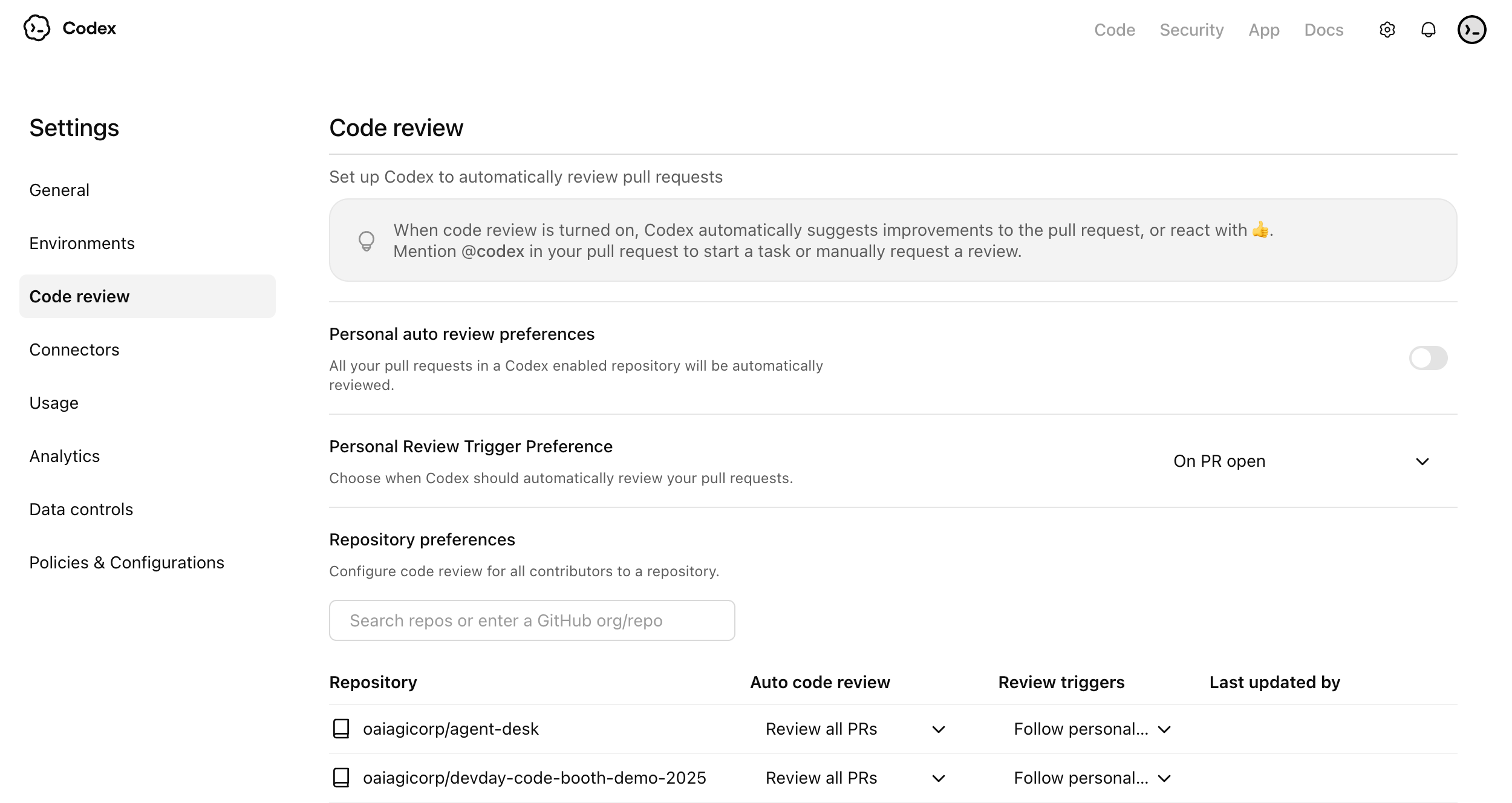

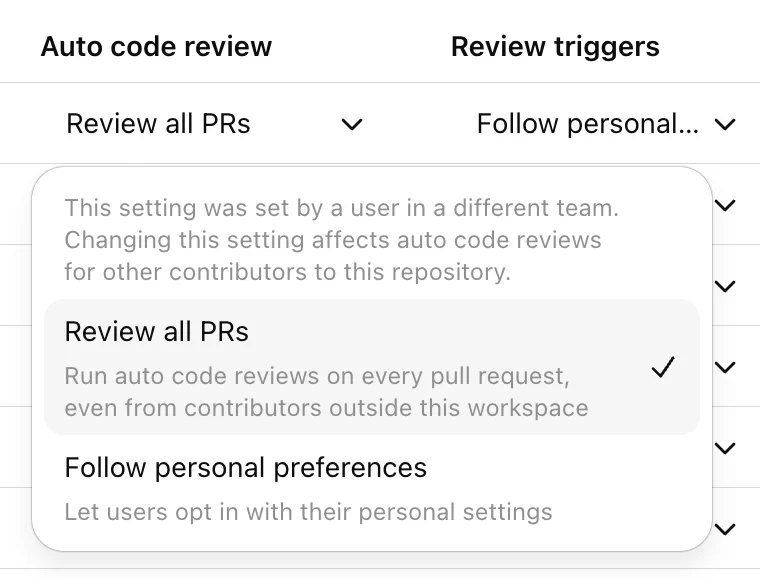

启用 Codex 云端 代码审查

要允许 Codex 在 GitHub 上执行代码审查,请前往 Settings → Code review(代码评审)。

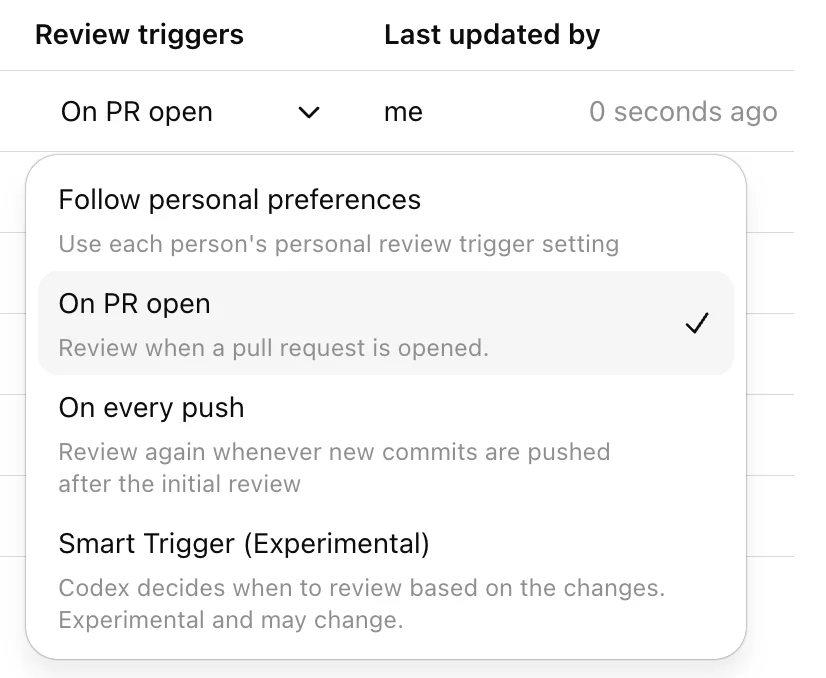

你可以在仓库级别配置代码审查。用户也可以为自己的 PR 启用自动审查,并选择 Codex 应在何时自动触发评审。更多细节请参见 GitHub 集成。

你可以通过概览页确认工作区是否已经打开代码评审,并查看可用的评审控件。

通过 Auto review(自动评审)设置,决定 Codex 是否应自动为已连接仓库中的 pull request 执行审查。

通过 Review triggers(评审触发条件)控制哪些 pull request 事件会启动一次 Codex 评审。

配置 Codex Security

Codex Security 可以帮助工程与安全团队在已连接的 GitHub 仓库中发现、确认并修复高概率漏洞。

从高层来看,Codex Security 会:

- 按提交扫描已连接仓库

- 对可能的发现进行排序,并在可能时加以确认

- 以结构化方式展示带证据、关键程度和修复建议的发现

- 允许团队完善仓库威胁模型,从而改进优先级判断和审查质量

关于设置、扫描创建、发现审查以及威胁模型指南,请参见 Codex Security 设置。关于产品概览,请参见 Codex Security。

你还可以继续阅读这些集成文档:Slack、GitHub 和 Linear。

第 6 步:建立治理与可观测性

Codex 为企业团队提供采用情况和影响的可见性。建议尽早建立治理,以便团队跟踪采用、调查问题并支持合规工作流。

Codex 治理通常会使用

- 分析仪表板(Analytics Dashboard),用于快速自助查看

- Analytics API,用于程序化报表和 BI 集成

- Compliance API,用于审计和调查工作流

推荐的基线设置

- 指定采用情况报告负责人

- 指定审计与合规审查负责人

- 确定审查频率

- 明确成功标准

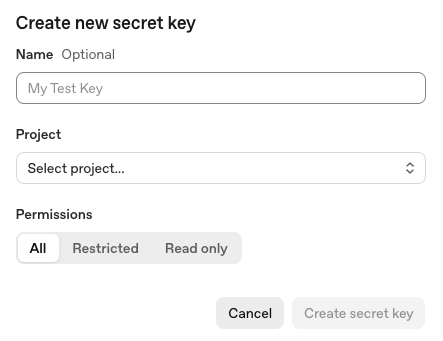

Analytics API 设置步骤

创建 Analytics API key 的步骤如下:

- 以所有者或管理员身份登录 OpenAI API Platform 控制台,并选择正确的组织。

- 进入 API keys 页面。

- 新建一个专门用于 Codex Analytics API 的密钥,并为其设置易识别的名称,例如

Codex Analytics API。 - 选择适合你组织的项目。如果你只有一个项目,默认项目即可。

- 将密钥的权限设置为 Read only(只读),因为该 API 只读取分析数据。

- 复制密钥的值并安全存储,因为它只会显示一次。

- 发送邮件到

support@openai.com,要求把这把密钥的权限范围(scope)限定为codex.enterprise.analytics.read。等待 OpenAI 确认你的 API key 已获得 Codex Analytics API 的访问权限。

使用 Codex Analytics API key 时:

- 在 ChatGPT Admin console(管理控制台) 的 Workspace details(工作区详情)中找到你的

workspace_id。 - 使用你的 Platform API key 调用

https://api.chatgpt.com/v1/analytics/codex下的 Analytics API,并在路径中包含workspace_id。 - 选择你要查询的端点:

/workspaces/{workspace_id}/usage/workspaces/{workspace_id}/code_reviews/workspaces/{workspace_id}/code_review_responses

- 如有需要,使用

start_time和end_time设置报表日期范围。 - 如果响应跨越多页,使用

next_page获取下一页结果。

获取工作区用量的 curl 示例:

curl -H "Authorization: Bearer YOUR_PLATFORM_API_KEY" \

"https://api.chatgpt.com/v1/analytics/codex/workspaces/WORKSPACE_ID/usage"更多说明请参见治理与可观测性中的 Analytics API(分析 API)部分。

Compliance API 设置步骤

创建 Compliance API key 的步骤如下:

- 以所有者或管理员身份登录 OpenAI API Platform 控制台,并选择正确的组织。

- 进入 API keys 页面。

- 新建一个专门用于 Compliance API 的密钥,并选择适合你组织的项目。如果你只有一个项目,默认项目即可。

- 选择 All permissions(全部权限)。

- 复制密钥的值并安全保存,因为它只会显示一次。

- 发邮件到

support@openai.com,附上以下信息:

- API key 的后 4 位

- 密钥名称

- created-by 名称

- 需要的权限范围(scope):

read、delete或两者都要

- 等待 OpenAI 确认你的 API key 已获得 Compliance API 访问权限。

使用 Compliance API key 时:

- 在 ChatGPT Admin console(管理控制台) 的 Workspace details(工作区详情)中找到你的

workspace_id。 - 使用

https://api.chatgpt.com/v1/下的 Compliance API。 - 在 Authorization header 中以 Bearer token 形式传入你的 Compliance API key。

- 对于 Codex 相关的合规数据,使用以下端点:

/compliance/workspaces/{workspace_id}/logs/compliance/workspaces/{workspace_id}/logs/{log_file_id}/compliance/workspaces/{workspace_id}/codex_tasks/compliance/workspaces/{workspace_id}/codex_environments

- 对于大多数 Codex 合规集成,先从

logs端点入手,并请求CODEX_LOG或CODEX_SECURITY_LOG这类 Codex 事件类型。 - 先使用

/logs列出可用的 Codex 合规日志文件,再用/logs/{log_file_id}下载具体文件。

列出合规日志文件的 curl 示例:

curl -L -H "Authorization: Bearer YOUR_COMPLIANCE_API_KEY" \

"https://api.chatgpt.com/v1/compliance/workspaces/WORKSPACE_ID/logs?event_type=CODEX_LOG&after=2026-03-01T00:00:00Z"列出 Codex 任务的 curl 示例:

curl -H "Authorization: Bearer YOUR_COMPLIANCE_API_KEY" \

"https://api.chatgpt.com/v1/compliance/workspaces/WORKSPACE_ID/codex_tasks"更多说明请参见治理与可观测性中的 Compliance API 部分。

第 7 步:确认并验证设置

需要验证的事项

- 用户可以登录 Codex 本地(ChatGPT 或 API key)

- 如果已启用,用户可以登录 Codex 云端(要求使用 ChatGPT 登录)

- MFA 和 SSO 要求符合你的企业安全策略

- RBAC 和 workspace 开关能产生预期的访问行为

- 托管配置已对用户生效

- 管理员可以看到治理数据

关于认证选项和企业登录限制,请参见认证。

当团队确认这套设置运行正常后,就可以把 Codex 逐步推广到更多团队和组织。